前言

此次试验基于奇安信网神防火墙 + 山石网科 WAF联动架构,采用路由模式完成边界部署与应用层防护全流程配置,通过合理规划接口、安全域及 IP 地址,在防火墙上配置目的 NAT (DNAT),将外网访问 WAN 口的流量转发至内网 WAF 设备,配合精细化安全策略实现流量放行;同时开启 DHCP 服务为内网自动分配地址,结合已授权的入侵防御与威胁情报模块,构建基础安全能力

实验目的

此次实验我们基于山石网科 WAF 与奇安信网神 NGFW 进行联动部署:

掌握山石 vWAF 反向代理模式 的完整部署流程

学会 WAF 接口规划、安全域划分、安全策略放行

实现 WAF 对后端靶机的流量转发与安全防护

用台式机模拟外网用户,完成业务访问感知 + 攻击拦截感知

理解 WAF 与防火墙的区别,建立企业 Web 安全防护思维

掌握奇安信 NGFW 路由模式部署、接口配置、安全域划分与 NAT 代理配置

实验 IP 统一规划

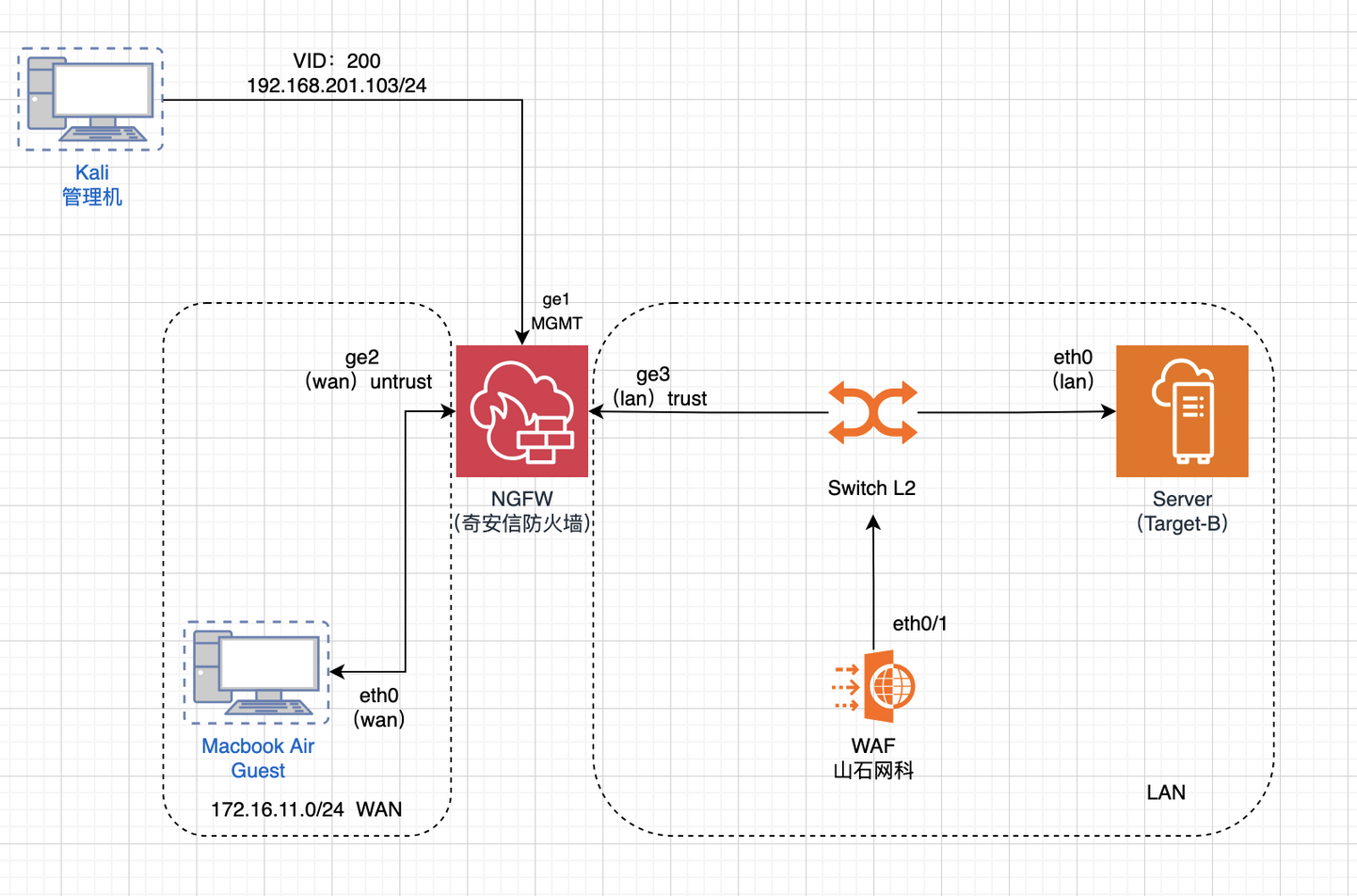

a.完整网络拓扑

b. IP 地址统一规划

这么做会出现什么结果

WAF 管理口、业务口全部正常上线,IPv4 状态全绿

台式机可通过 WAF 访问靶机 Web 服务,链路通畅

扫描、注入等攻击会被 WAF 识别、告警、拦截

日志清晰记录:台式机 IP -> WAF -> 靶机 全流程

实现 合法流量放行、恶意流量拦截 的企业级安全效果

奇安信 NGFW 路由模式正常运行,内网终端通过防火墙代理访问外网,NAT 转换生效

防火墙与 WAF 联动,实现网络层 + 应用层双重防护,态势感知平台可统一采集全链路日志

为什么要这么做

隐藏真实服务器 :外网只看到 WAF,看不到靶机,大幅降低攻击面

流量清洗 :所有流量先过 WAF,再进业务系统

可审计、可追溯 :谁访问、攻击时间、攻击类型全部留痕

符合安全规范 :企业必须部署 WAF 满足等保要求

实战化学习 :一步一验证,真正懂原理、会部署、能排查

分层防护:NGFW 负责网络层边界防护、NAT 代理与访问控制,WAF 负责应用层 Web 攻击防护,形成纵深防御体系

实验前准备

PC 端能 ping 通 Hillstone WAF 与奇安信 NGFW

vWAF 已正常导入开机

靶机已部署 Web 服务(80 端口)

台式机能通 WAF 业务网段

账号:hillstone /hillstone(WAF)、奇安信 NGFW 默认管理账号

二层交换机已完成基础配置,打通 LAN 内网链路

实验步骤

一、奇安信网神 NGFW 路由模式部署

a.部署模式选择

登录 NGFW Web 管理界面

进入【系统配置】->【部署向导】

选择 路由模式

步骤图

进入路由配置

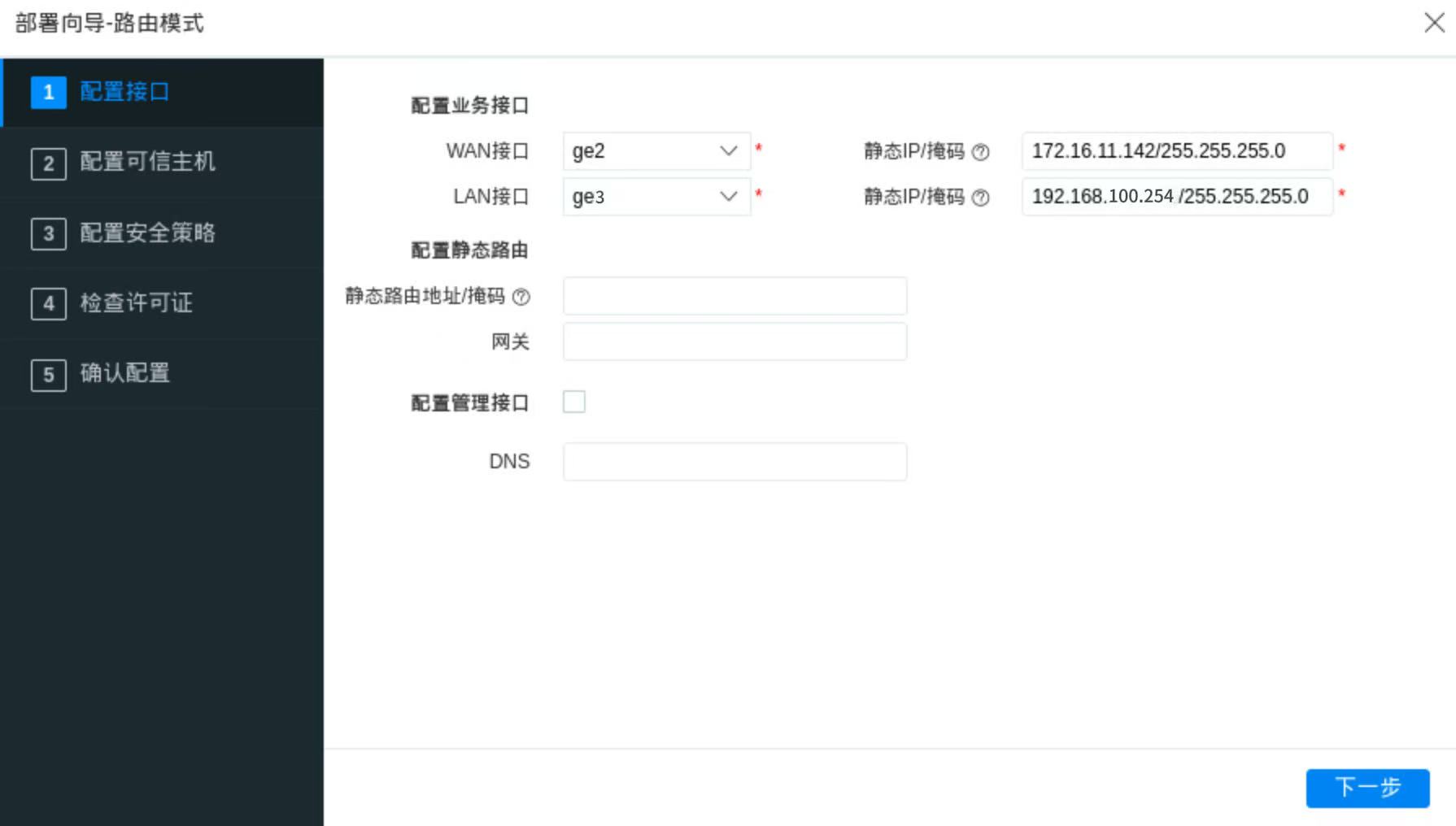

配置接口:配置WAN口(外网出口) -> LAN口(内网网段) -> 点击下一步

配置可信主机:直接点击下一步

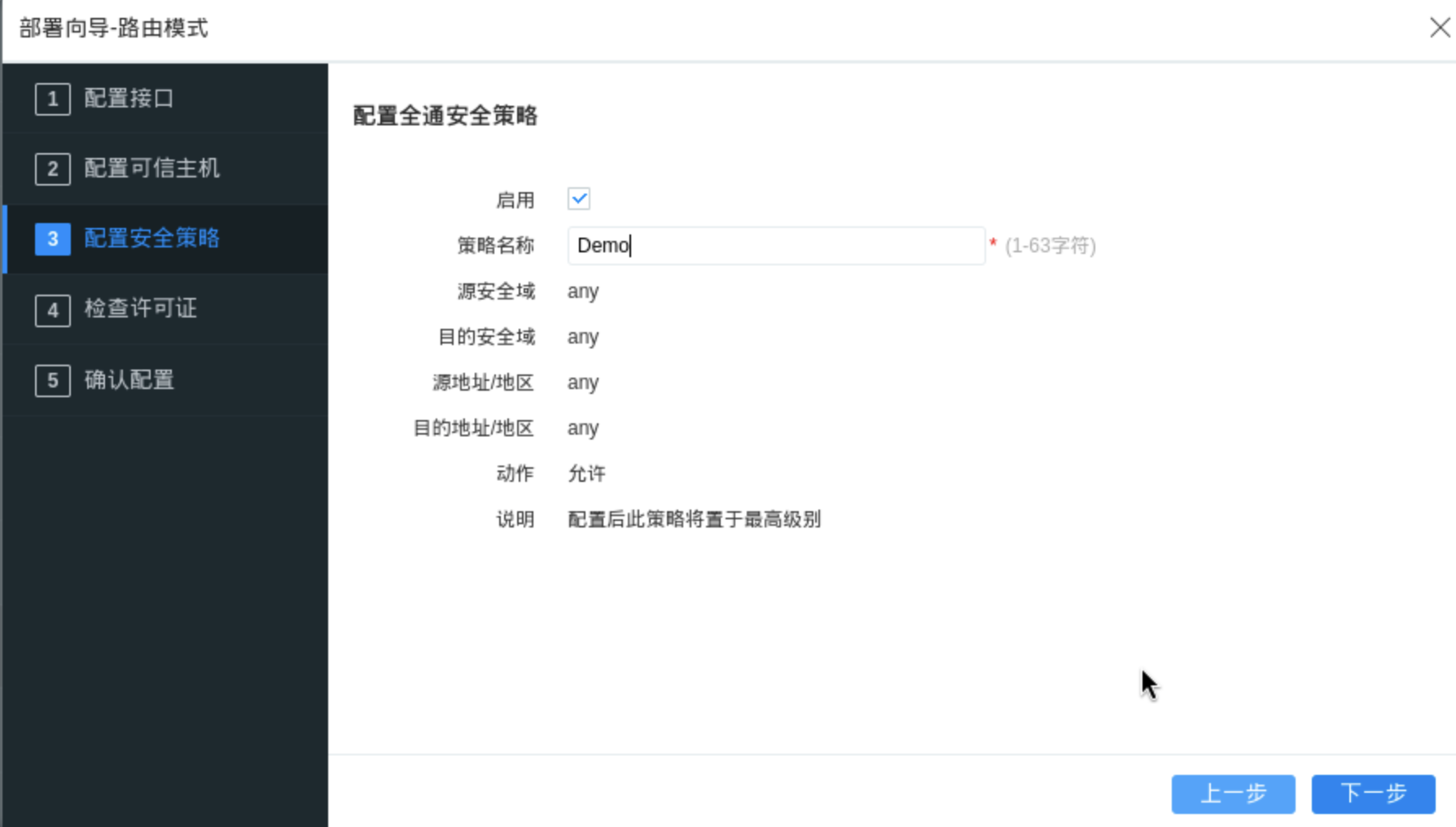

配置安全策略:填写策略名称 -> 点击下一步

检查许可证:没问题点击下一步

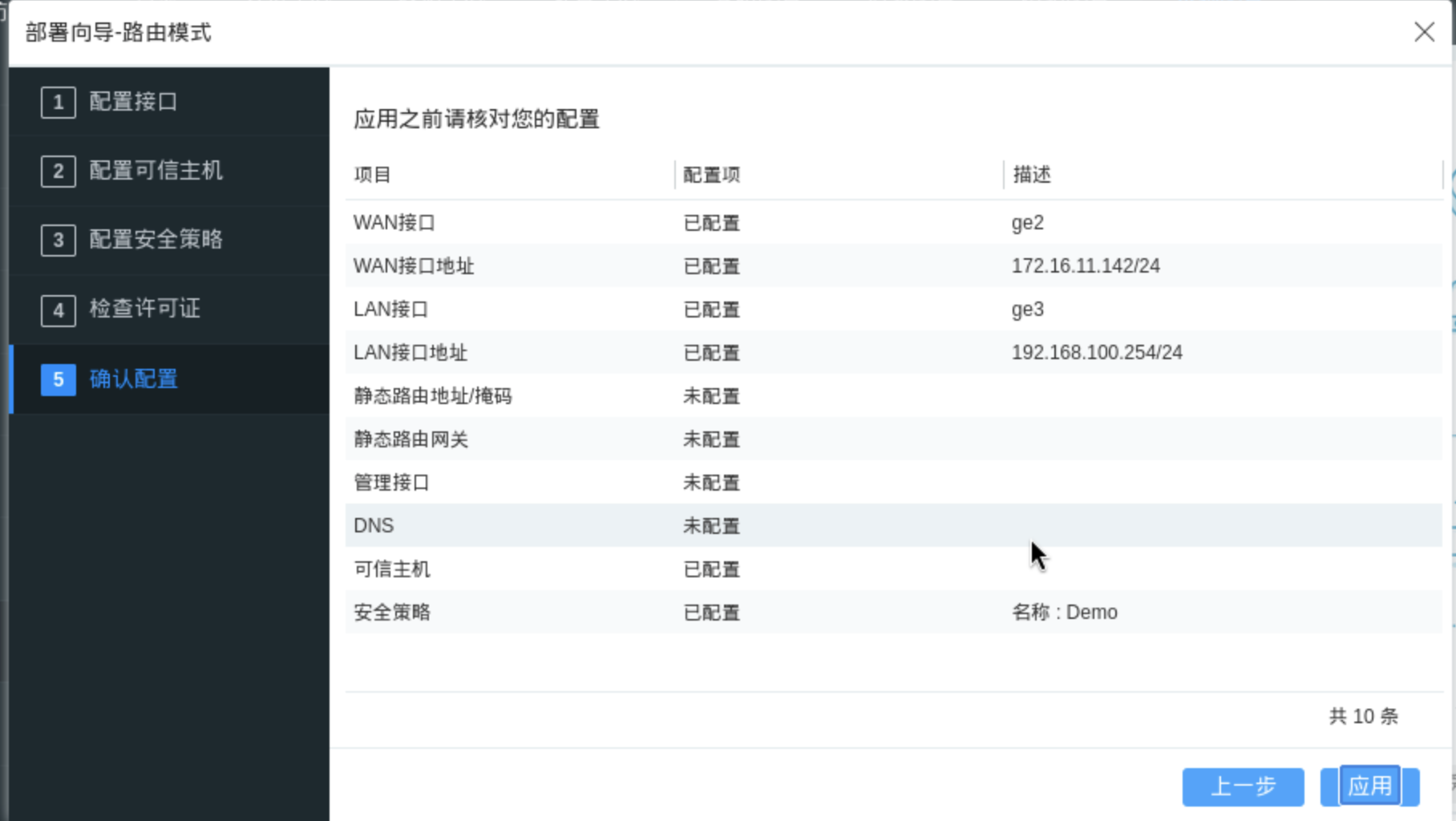

确认配置:点击应用

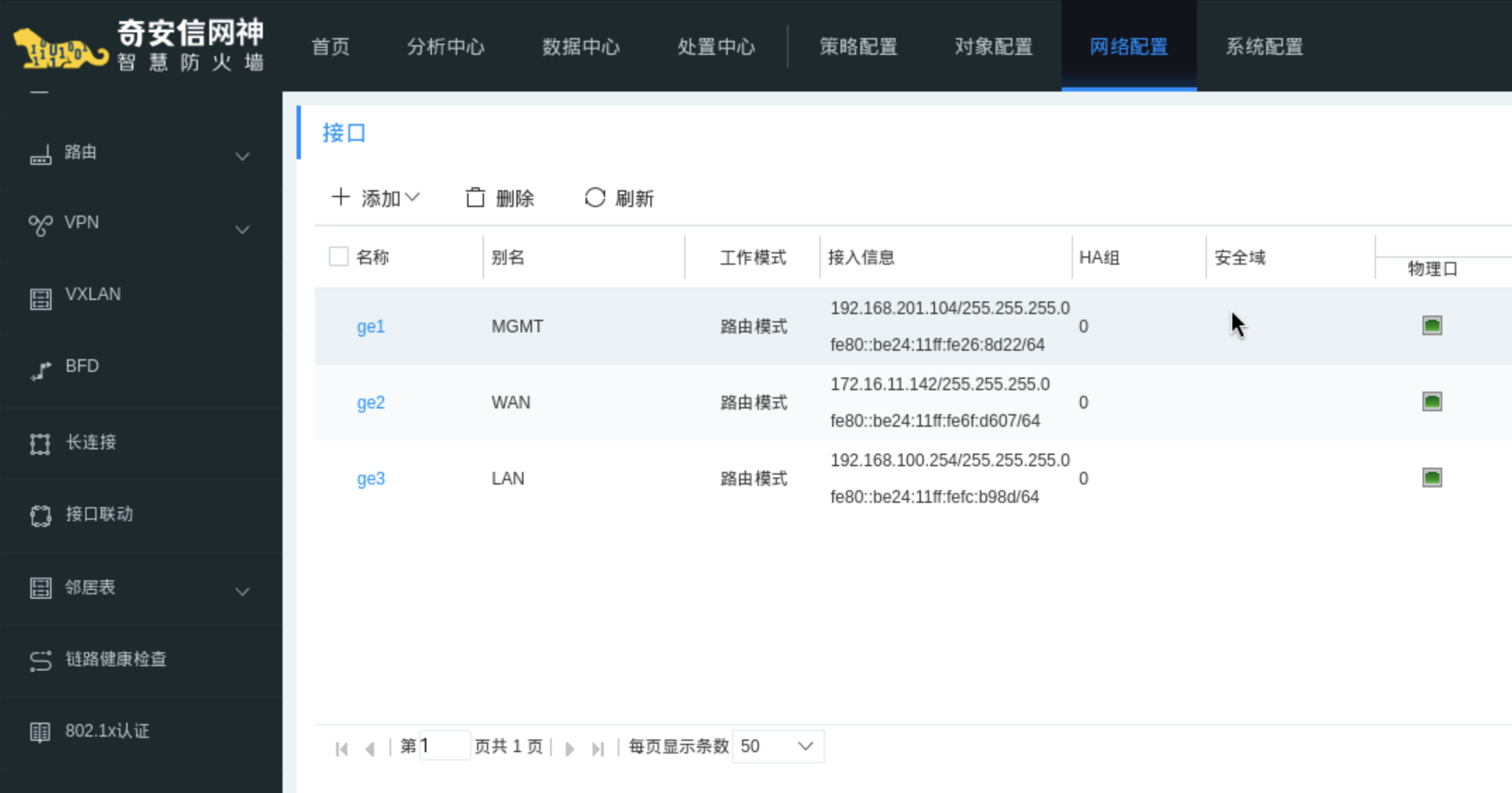

b.接口配置

关键说明:ge1 仅用于 Kali 管理机远程管理,不承载业务流量;ge2 对接 WAN 网段,ge3 作为 LAN 内网网关,为 WAF 与服务器提供网络接入

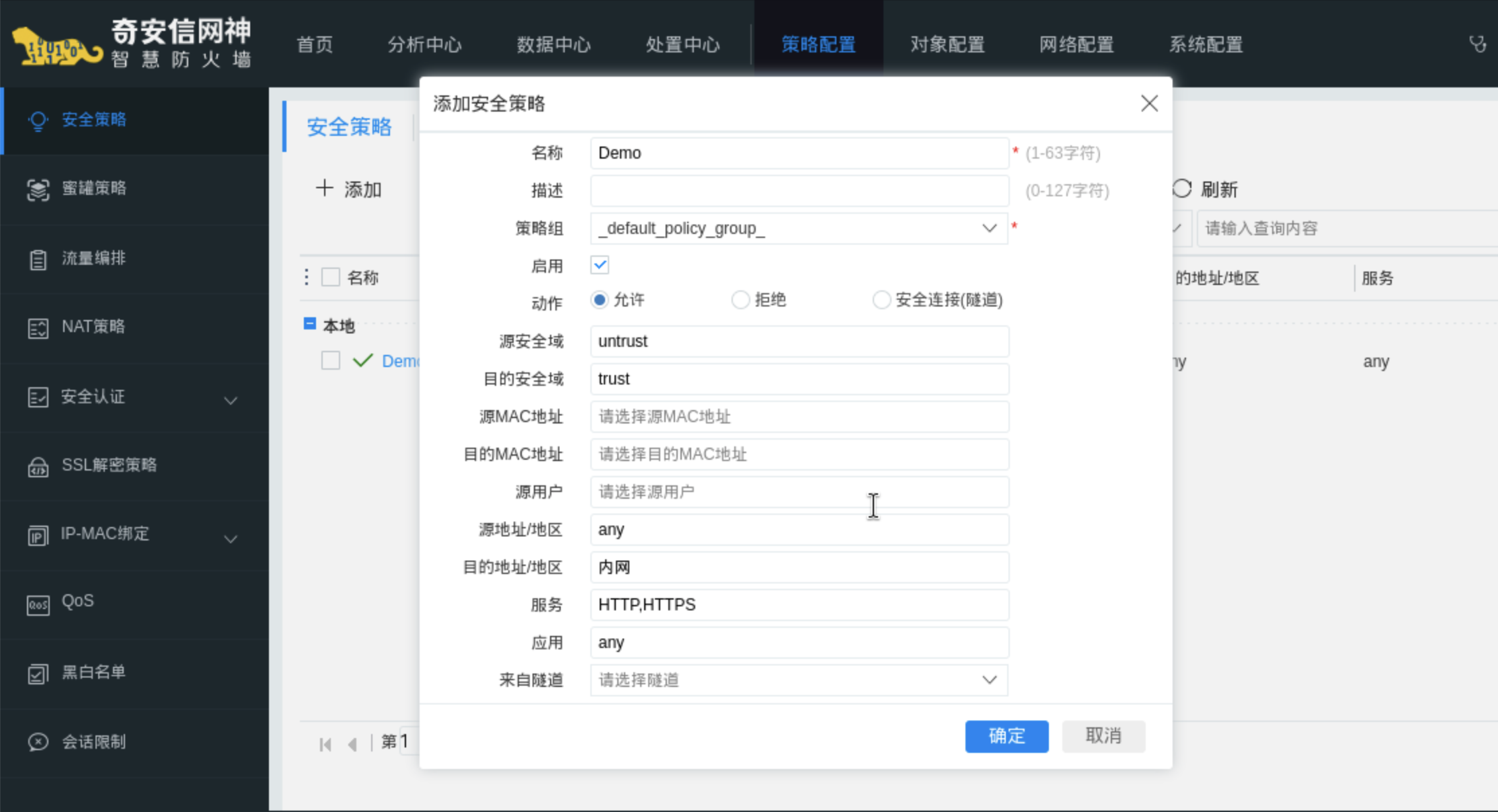

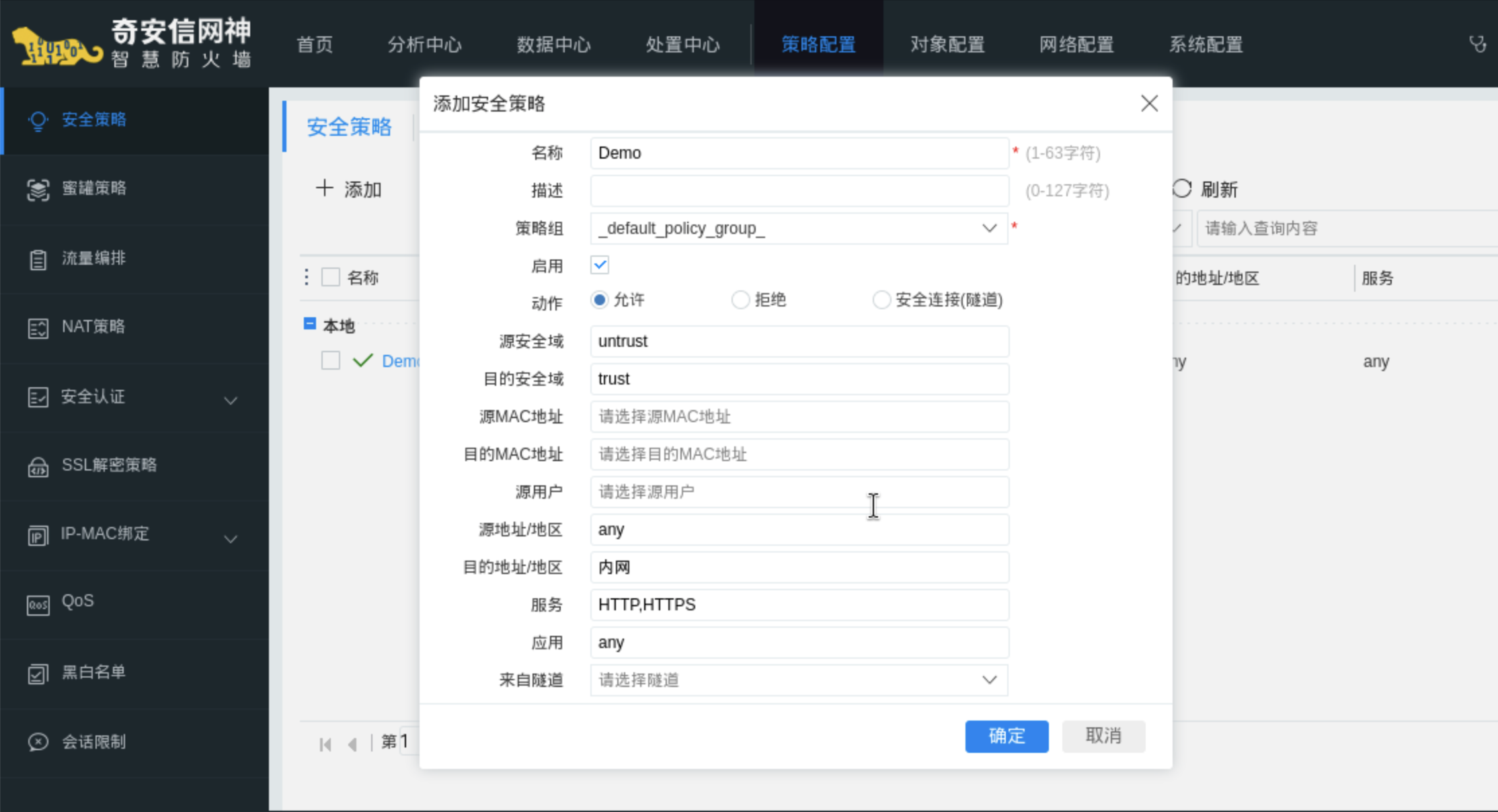

c. 安全策略配置

核心作用:替代全通策略,仅放行必要的 Web 业务流量,拦截其他非法访问,实现精细化访问控制,保障内网安全

进入 【策略配置】-> 【安全策略】-> 【 + 添加】

d. DHCP 服务器配置(LAN 内网)

作用:为 WAF 等内网设备自动分配 IP,简化内网部署

进入【网络配置】->【DHCP】->【DHCP 服务器】-> 【+ 添加】,为 LAN 网段配置地址池

e. 目的 NAT 配置

为实现外网用户(Macbook Air Guest)通过防火墙 WAN 口 IP 访问内网 WAF / 服务器,需配置目的 NAT(DNAT),将访问 WAN 口的流量转发到内网 WAF

核心原理:外网用户访问

172.16.11.142:80/443时,防火墙将目的 IP 转换为192.168.100.101,转发给内网 WAF,由 WAF 完成反向代理与攻击拦截,最终转发到后端 Target-B 服务器,实现外网安全访问内网业务

进入 【策略配置】-> 【NAT策略】-> 【目的NAT】-> 【+ 添加】

二、vWAF 接口配置

a.学习重点

接口配置是 WAF 部署的网络地基,核心要解决两个问题:

明确每个接口的角色(管理口 / 业务口),实现网络隔离

确保接口物理、协议状态正常,为后续流量转发、防护生效打基础

清理冗余接口,避免路由转发混乱

b.操作步骤

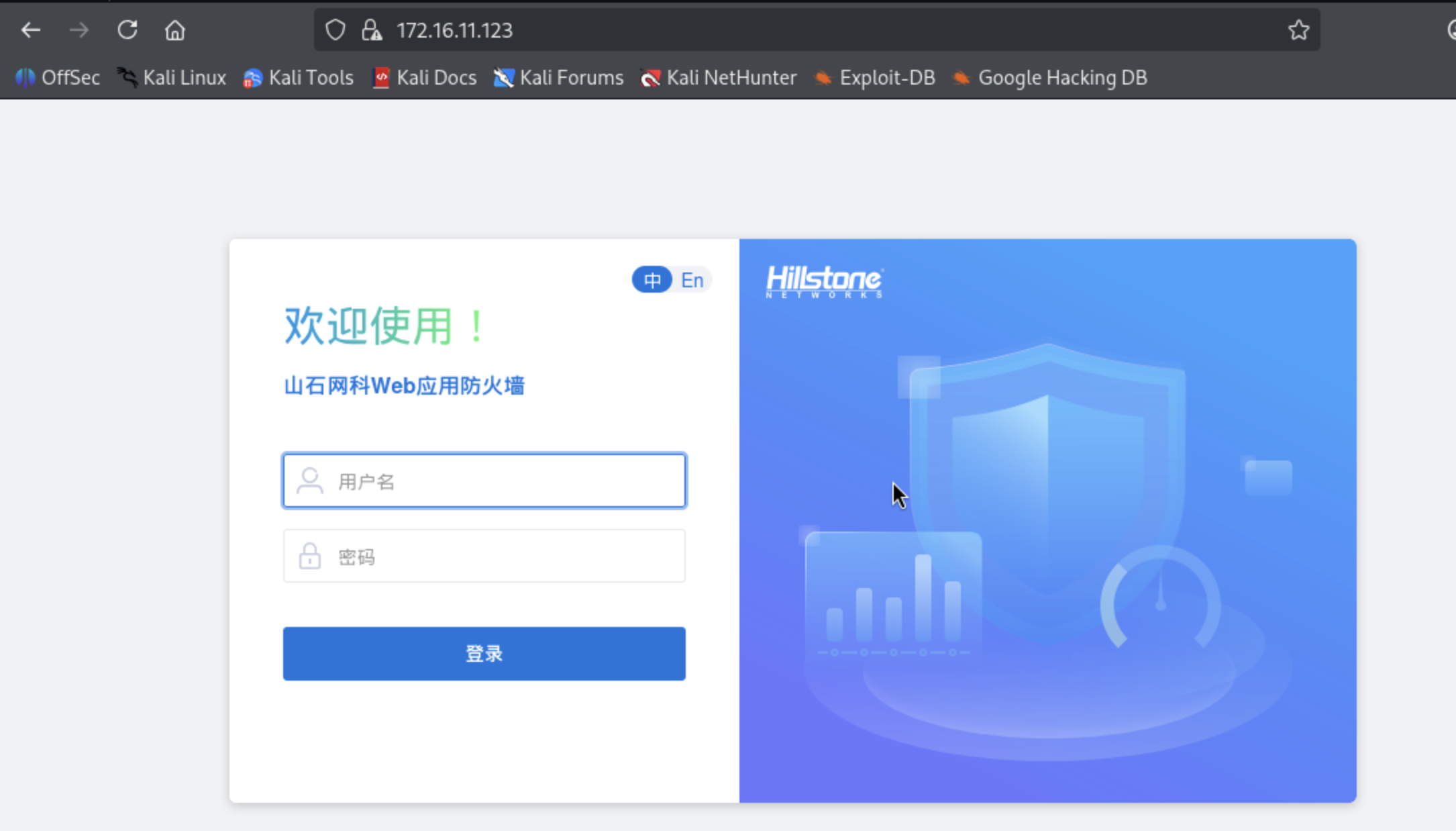

浏览器访问 vWAF 管理口https://172.16.11.123,用默认账号hillstone/hillstone登录

进入【网络→接口】按以下规则配置核心接口:

三、安全策略配置

接口配置仅解决了 网络能不能通 的问题,WAF 此时只知道

192.168.100.101这个 IP 是自己的,但不知道访问这个 IP 的流量要转发给谁,因此我们下一步必须配置安全策略,放行攻击机到 WAF 的合法流量,再通过反向代理配置,将流量转发到后端靶机,完成业务链路的打通

a.学习重点

WAF 默认遵循 默认拒绝所有 的防火墙逻辑,所有跨安全域流量都会被拦截,安全策略的核心作用是:

精准放行合法业务流量

拦截非法访问,保障网络边界安全

为反向代理的流量转发提供权限支持

b.操作步骤

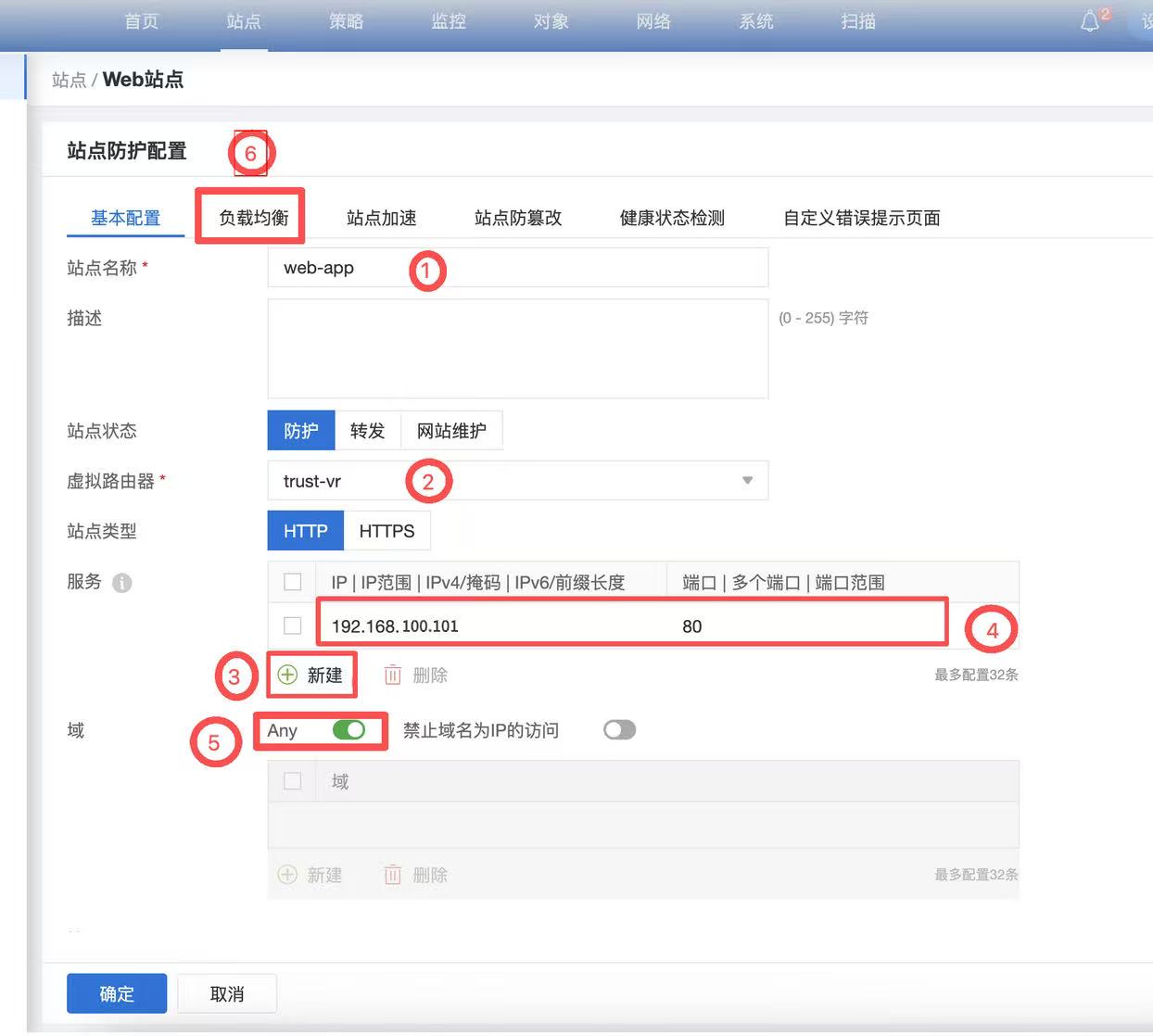

图1去添加站点

图2告诉 WAF:我要监听哪个 IP 作为业务入口

为什么:WAF 有多个业务口(比如

192.168.100.101),你必须明确告诉 WAF,当192.168.100.101的 80 端口收到请求时,才触发这个web-app的防护策略

四、反向代理与负载均衡配置

安全策略解决了 流量能不能过 WAF 的问题,下一步需要配置Web 站点反向代理,告诉 WAF「访问

192.168.100.100的流量,要转发到靶机192.168.100.100」,实现业务访问

a.学习重点

反向代理是 WAF 的核心价值所在,它实现了三个关键目标:

隐藏后端靶机的真实 IP,台式机仅能看到 WAF 的

192.168.100.100,避免靶机直接暴露在公网对 HTTP/HTTPS 流量做深度应用层检测,拦截各类 Web 攻击

支持多台后端服务器的负载均衡,提升业务可用性

b.操作步骤

新建-> 输入ip-> 确认

五、总结

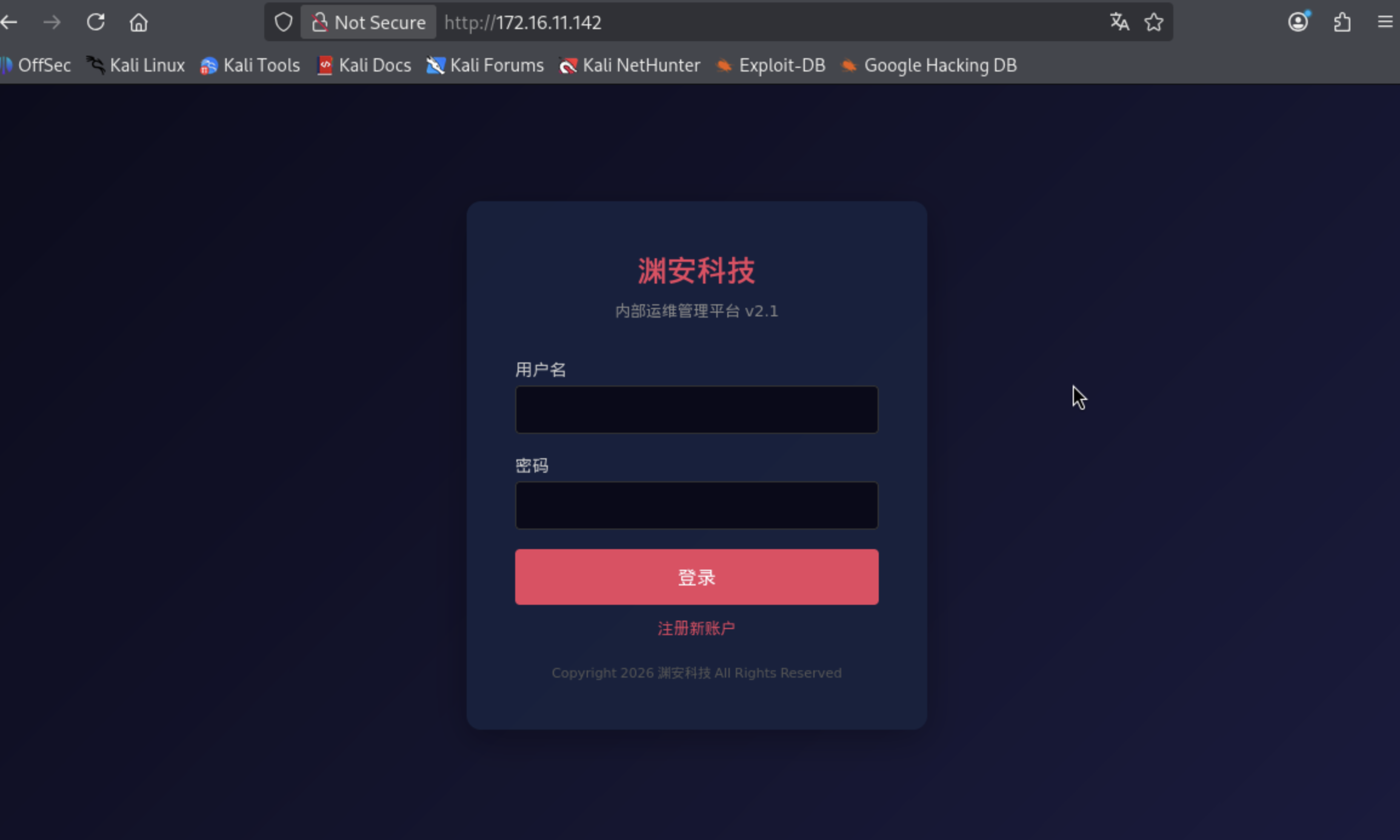

当我们使用NGWF的WAN口ip在浏览器上实现访问到内部资源Target-b的界面,那么就表示配置成功

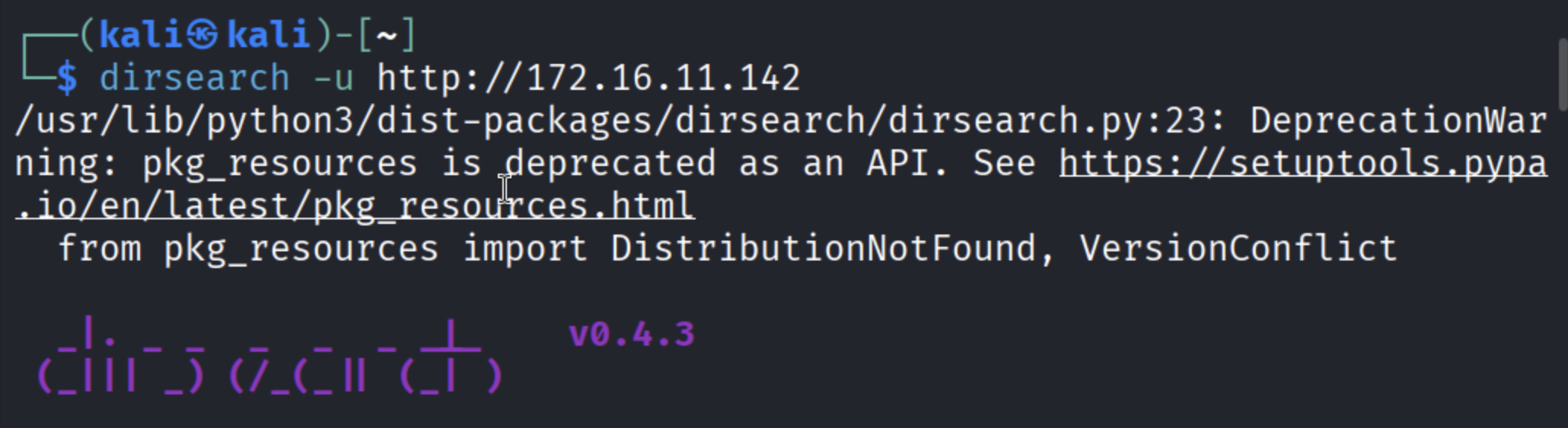

使用kali再次使用kali管理机攻击业务

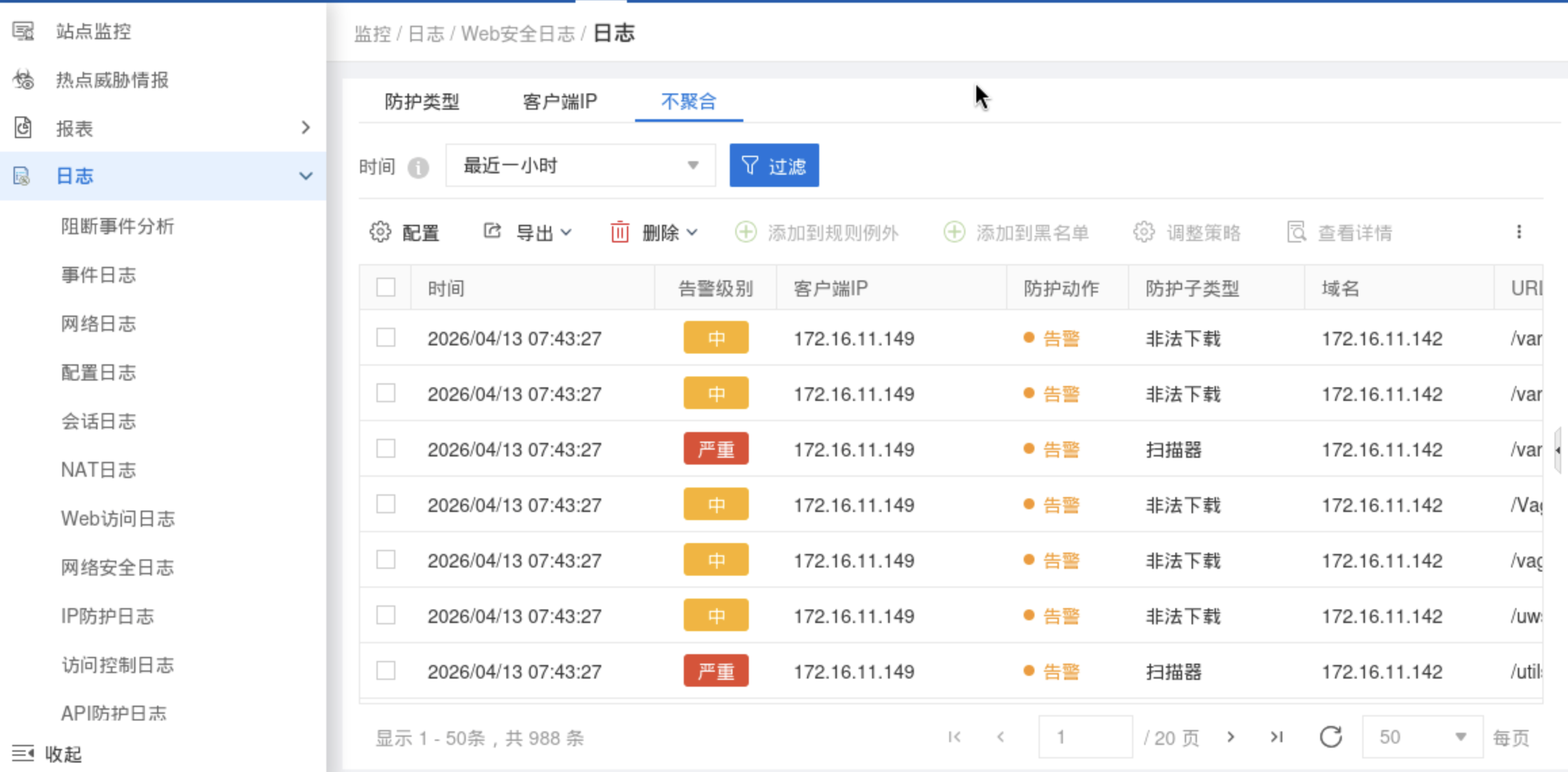

查看WAF上的监控

从这个图我们可以一目了然的看出来,攻击机的ip,使用了什么进行攻击,什么时间,那么表示态试感知也成功了

在使用奇安信网络防火墙配置时,在配完以后一定要在左上角点击保存,不然关闭后,配置会恢复出厂设置

外网用户流量经防火墙 DNAT 转发->WAF 反向代理清洗->后端业务服务器,形成网络层防护 + 应用层防护的纵深防御体系,既实现了业务正常访问,又能有效隐藏真实服务器、拦截 Web 攻击,完整复现了企业级 WAF 反向代理与边界防火墙协同部署的典型场景,具备较强的实战参考价值

防火墙与WAF具体有什么区别:

防火墙相当于小区大门保安,管的是网络层:谁能进、谁不能进,IP 对不对、端口开没开,主要干的活就是,控制哪个 IP 能进内网,做 NAT 地址转换,相当于给外人报假地址,藏起真实服务器,管路由、管流量怎么走,但是它看不懂具体内容,它只知道 “这是个数据包”,但不知道包里是正常网页,还是攻击代码

WAF呢相当于楼里的安检员,管的是应用层:专门看 HTTP/HTTPS 网页流量,干的活就是检查你发的内容里有没有 SQL 注入、XSS 跨站、扫描器等 不安全的东西,只放行正常网页请求,恶意攻击直接拦,保护网站不被拖库、篡改、入侵,只关心 “网页业务”,不关心底层路由怎么跑