前言

在企业远程办公场景中,L2TP over IPSec 与 SSL VPN 是两种主流的远程接入方案。前者基于传统 IPSec 加密隧道,兼容性强、适配老旧系统,;后者基于 HTTPS 协议,穿透性优、客户端配置更简洁,主要是在终端设备,外出人员。

环境说明

实现外网Win10通过VPN接入内网,访问WAF、后端服务器

防火墙 WAN 口:ge2 / 172.16.11.142,外网接入入口

内网网段:192.168.100.0/24,WAF、后端服务器所在网段

VPN 认证用户:userA ,密码:654321,本地认证,统一登录账号

L2TP 预共享密钥:yxwa123456789,IPSec 加密身份验证密钥

客户端:Win10 专业版

L2TP over IPSec 配置

1.核心逻辑

L2TP over IPSec = IPSec 加密 + L2TP 封装,先通过IPSec建立加密隧道(保障数据安全),再通过L2TP协议实现远程接入(负责用户身份认证、IP分配),核心优势是Win10原生支持,无需安装任何客户端,适配老旧终端

2.学习重点

核心:IPSec负责“加密”,L2TP负责“接入”,两者结合实现“安全+可用”

关键:预共享密钥必须两端一致(防火墙+Win10客户端),认证协议要兼容Win10

易错点:Win10预共享密钥隐藏在传统适配器属性中,需手动配置;安全策略必须放行IKE、ESP、L2TP三个核心协议

3.配置思路

配置基础网络功能,使防火墙内的主机能够正常访问互联网。

配置拨号用户组、IKE网关和IPSec VPN隧道。

配置拨号用户。

配置VPN地址池。

配置L2TP VPN。

配置安全策略,放行相关流量

4.实验步骤

步骤一:配置基础网络功能

配置防火墙基础网络功能,使防火墙内的主机能够正常访问互联网。具体配置功能见:

步骤二:新建 IPSec 用户组

作用:统一管理L2TP VPN接入用户,通过预共享密钥实现IPSec隧道身份验证,避免未授权接入。

操作路径:网络配置 -> VPN -> IPSec 自动隧道 -> IPSec用户组

-> 添加

配置图:对端ID选择“接收任意对端ID”,自定义预共享配置并配置预共享秘钥

步骤三:新建 IKE 网关

作用:负责与Win10客户端协商IPSec加密隧道,确定加密算法、认证方式,是IPSec隧道建立的“桥梁”。

操作路径:网络配置 -> VPN -> IPSec 自动隧道 ->IPSec IKE1 网关 -> 添加

配置图:结口选择是WAN,IPSec 用户组选择步骤一新建的

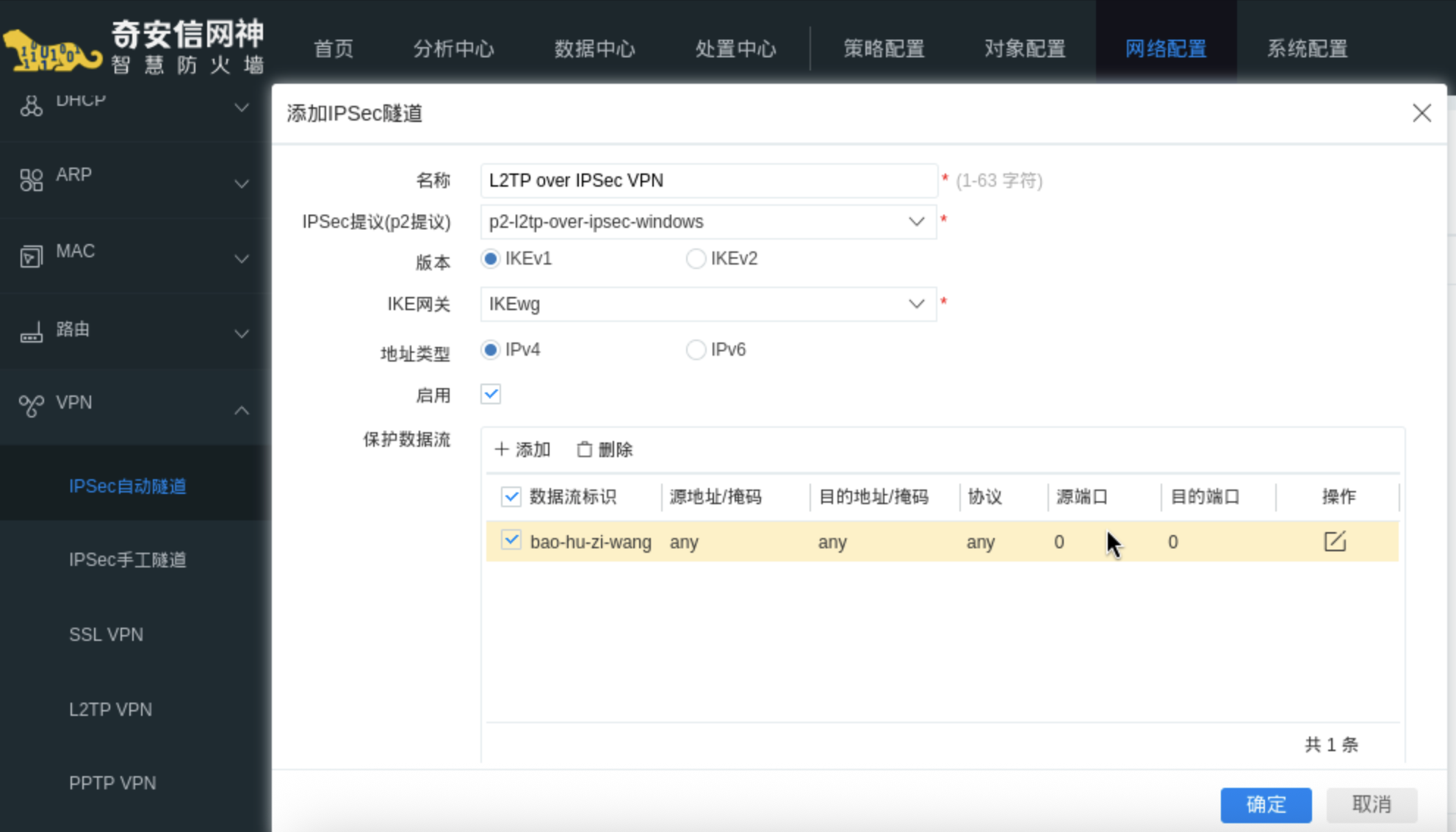

步骤四:新建 IPSec 隧道

作用:基于IKE网关协商的参数,建立实际的加密隧道,所有VPN流量都通过该隧道传输,保障数据不被窃取、篡改。

操作路径:网络配置 -> VPN -> IPSec 自动隧道 -> IPSec 隧道 -> 添加

配置图:保护数据流,点击添加,配置any到any的保护数据流

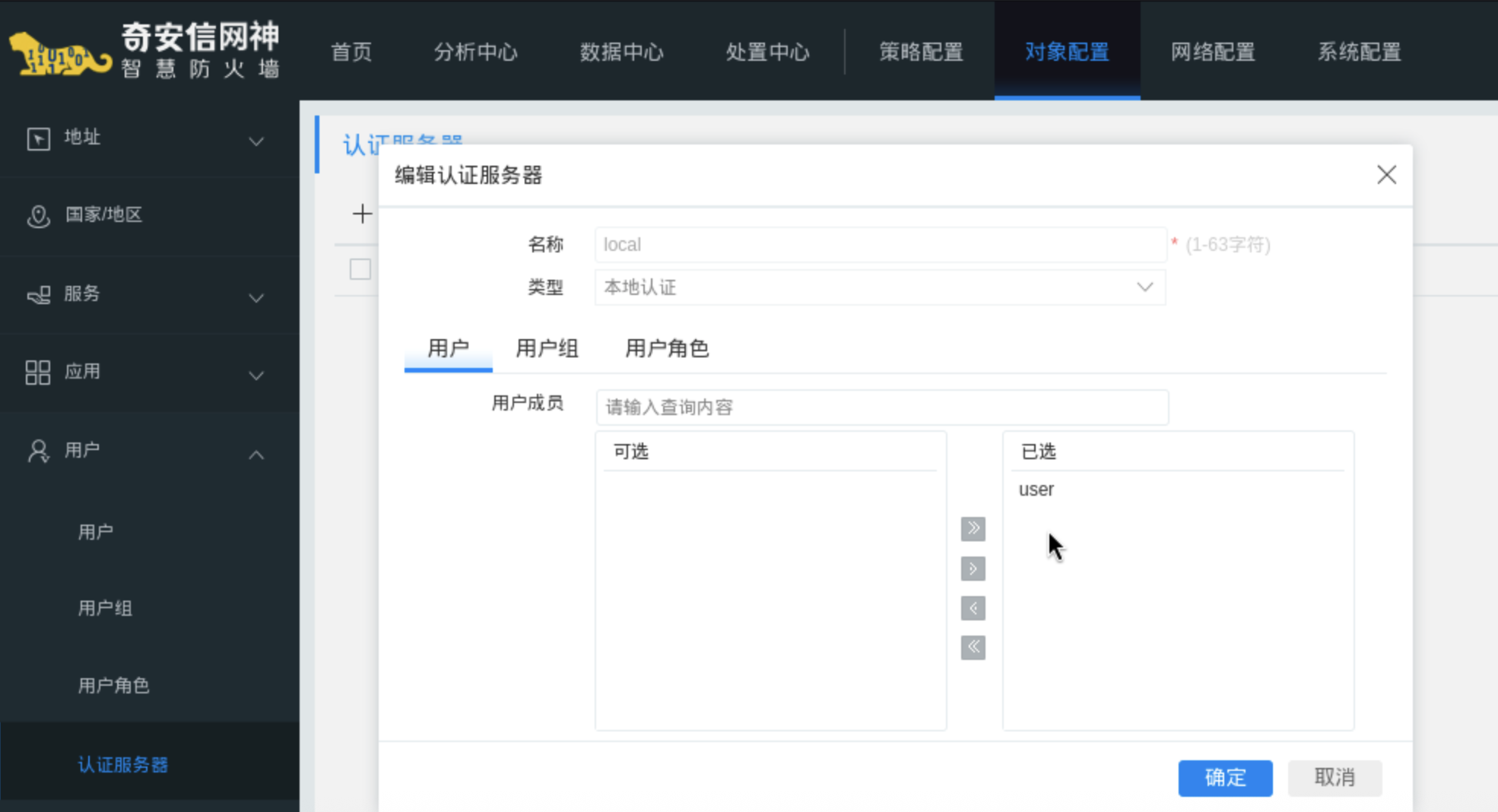

步骤五:新建用户 userA并绑定认证服务器

作用:创建VPN登录账号,只有该账号能通过L2TP VPN接入,实现用户权限管控。

操作路径1(新建用户):对象配置 -> 用户 -> 用户新增拨号用户和密码

配置图

操作路径2(绑定认证服务器):对象配置 -> 用户 -> 认证服务器 -> local服务器 -> 编辑

配置图:

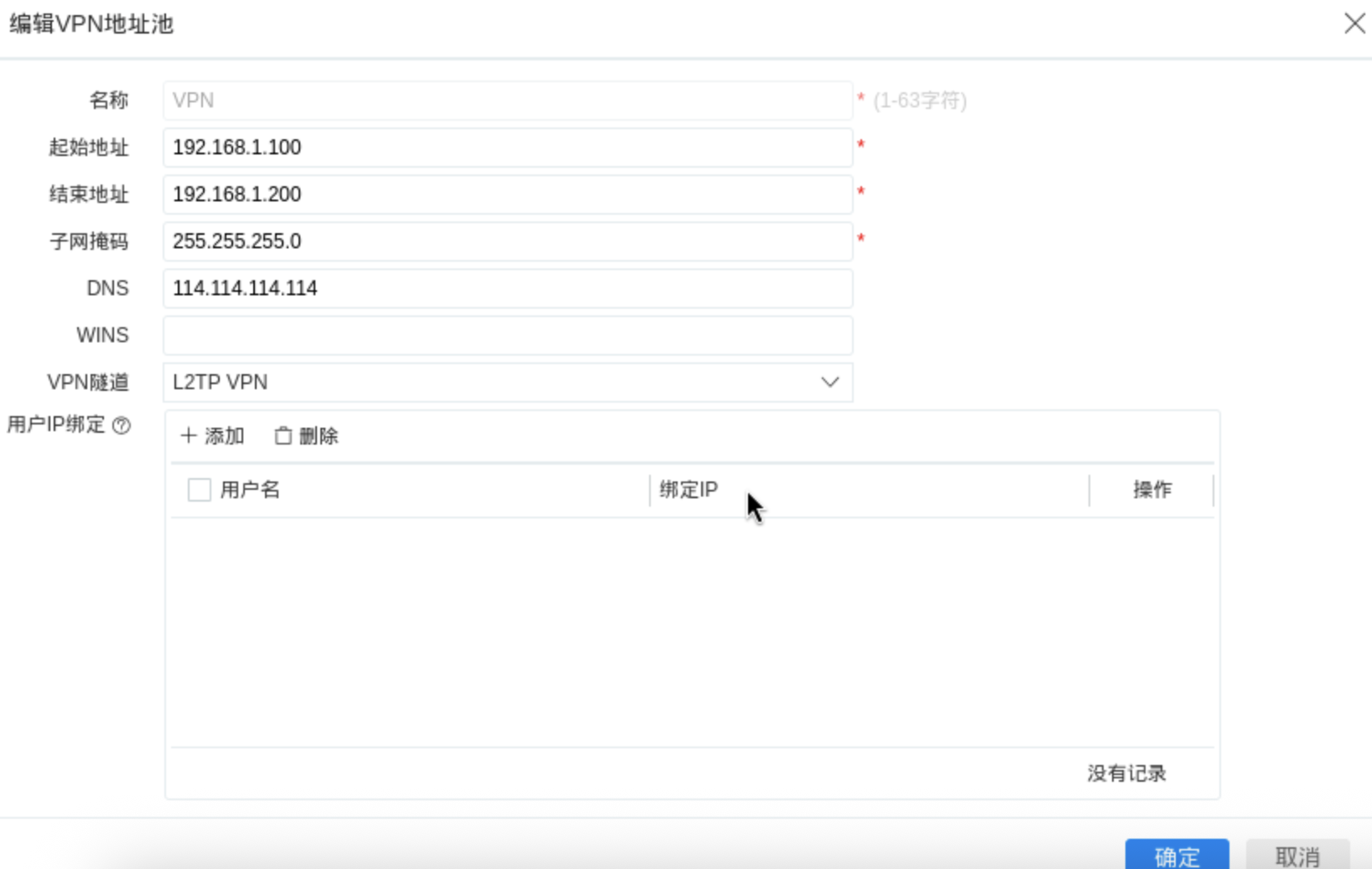

步骤六:新建 VPN 地址池

作用:为接入的Win10客户端分配虚拟IP,让客户端获得内网“身份”,才能访问内网资源(相当于给远程终端分配一个内网临时IP)。

操作路径:网络配置 -> VPN -> VPN 地址池 -> 添加

配置图:

步骤七:新建 L2TP VPN

作用:监听客户端的L2TP接入请求,验证用户身份(用户名/密码),分配虚拟IP,将L2TP流量封装到IPSec隧道中传输。

操作路径:网络配置 -> VPN -> L2TP VP -> 添加

配置图:

pap,ms-chap:同时兼容两种协议,避免Win10认证失败

Over IPSec:选择步骤四新建的L2TP over IPSec VPN,将L2TP流量绑定到IPSec隧道,实现加密

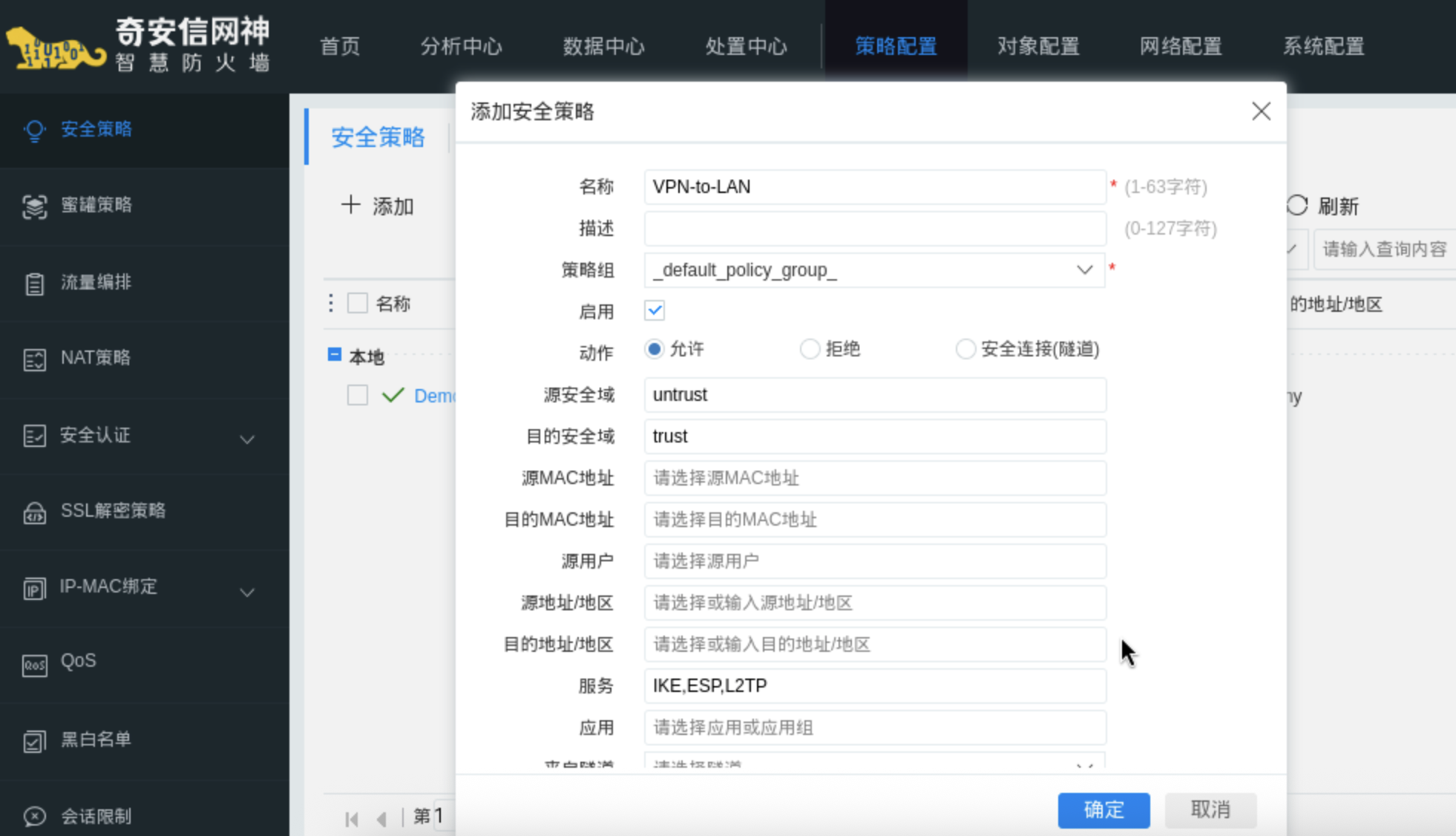

步骤八:放行安全策略

作用:WAF、防火墙默认“拒绝所有跨安全域流量”,此步骤放行VPN客户端(外网untrust域)到内网(trust域)的流量,让VPN隧道能正常传输数据。

操作路径:策略配置 -> 安全策略 -> 添加

配置图:

步骤九:配置客户端Win10

作用:配置客户端VPN连接参数,与防火墙建立连接,获取虚拟IP,接入内网。

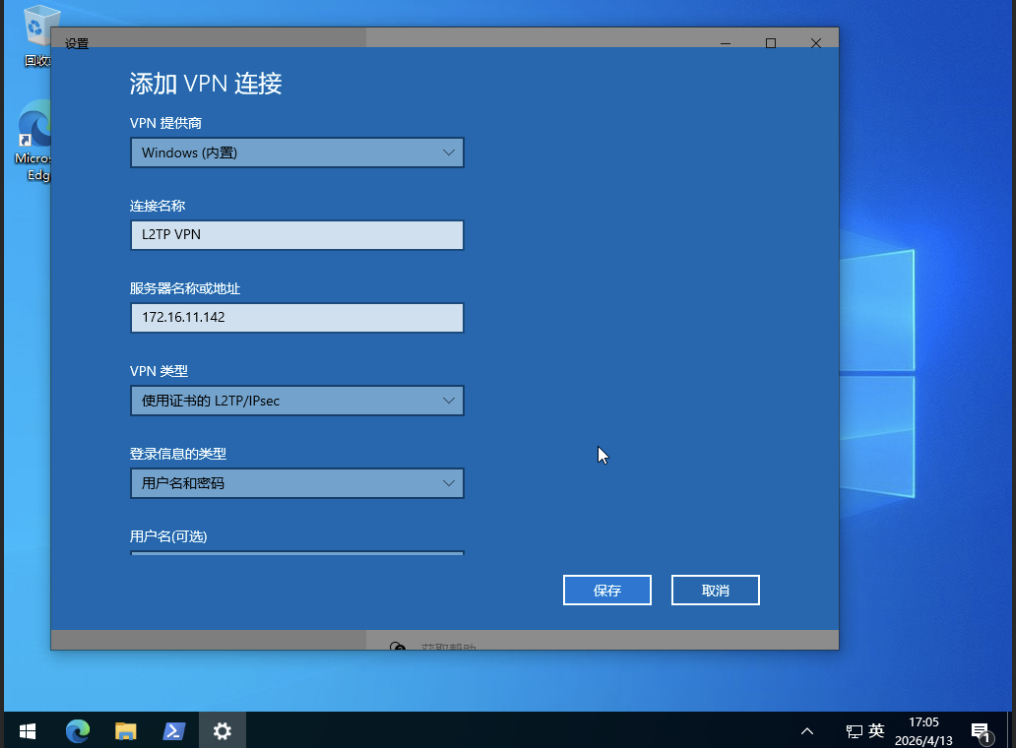

操作路径1(新建VPN连接):设置 → 网络和 Internet → VPN → 添加 VPN

配置图:

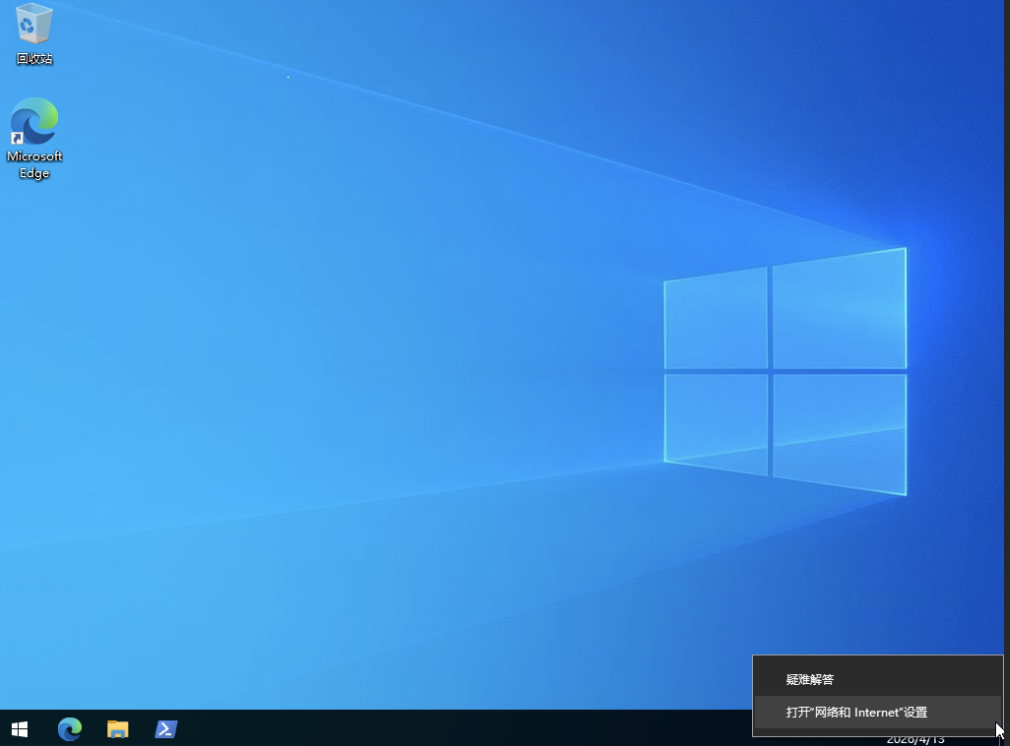

a. 进入 Windows 10 系统桌面,右键单击桌面右下角的网络图标,选择“打开

网络和 Internet 设置

b. 选择“VPN”菜单,单击“添加 VPN 连接

c.填写VPN链接

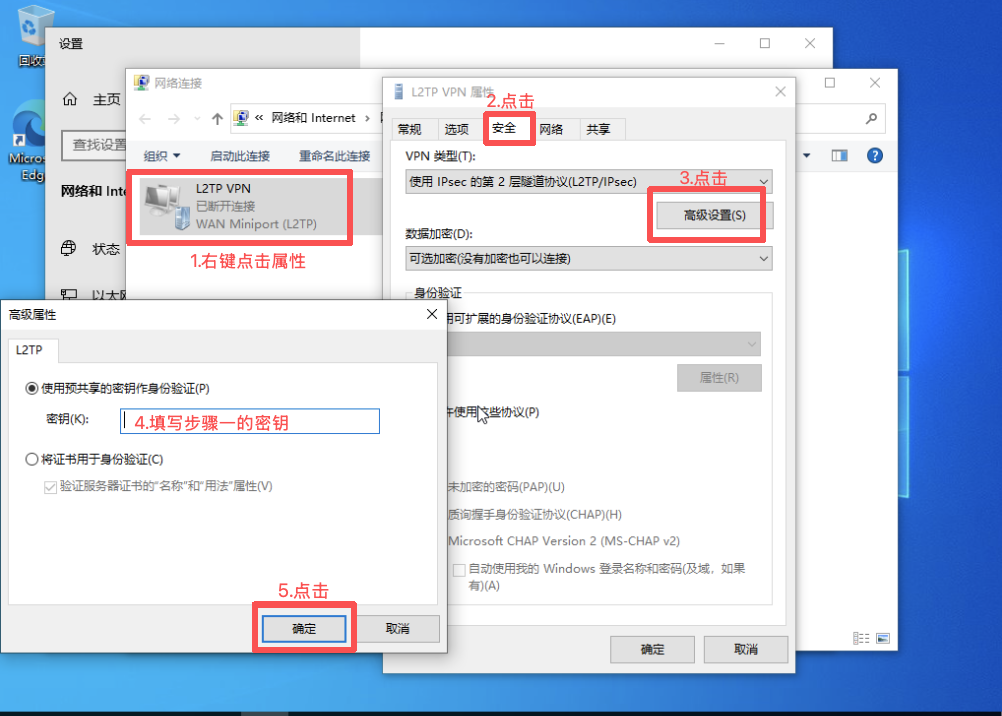

操作路径2补充预共享密钥:

回到VPN列表,右键新建的“L2TP” -> 属性 -> 切换至【安全】标签页

点击【高级设置】,勾选“使用预共享密钥进行身份验证”

输入预共享密钥:步骤一创建的,与防火墙一致,不能错

点击【确定】返回,在安全标签页中,勾选“Microsoft CHAP 版本2 (MS-CHAP v2)”

点击【确定】保存配置

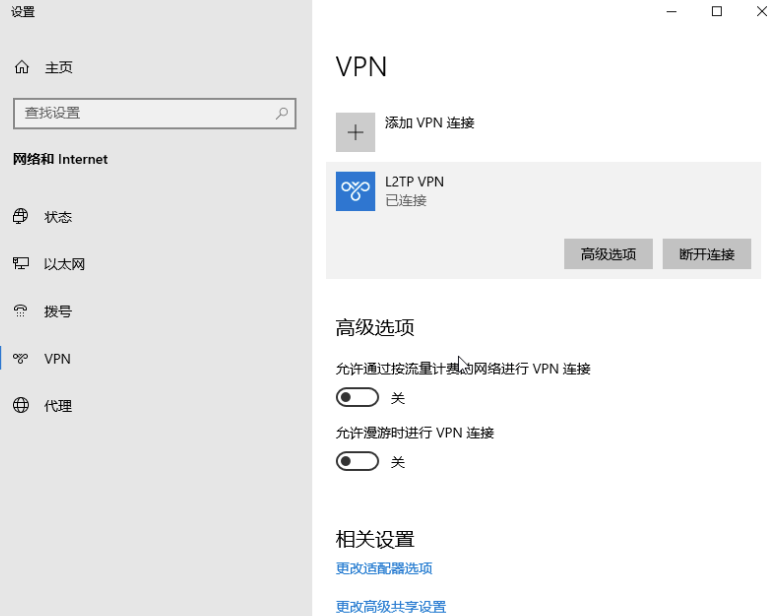

操作路径3(连接VPN):回到VPN列表,点击“连接”,等待连接成功即可

结果图

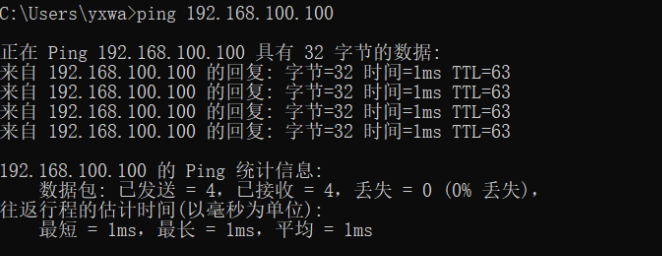

步骤十:验证结果

验证1: 登录防火墙,选择数据中心 -> 系统日志 可以看到 IPSec VPN和L2TP VPN成功连接的日志

验证2: 登录防火墙,选择数据中心 -> 监控 -> 隧道监控,可以查看建立的IPSec VPN的信息

验证3: 在客户端上尝试Ping内网服务器的IP地址,查看网络连通性

SSL VPN 配置

1.核心逻辑

SSL VPN 基于HTTPS协议(TLS加密),通过“自签名证书”实现加密验证,搭配奇安信轻量客户端,仅需开放一个HTTPS端口(64443),就能穿透路由器、交换机等NAT设备,核心优势是适配多终端、穿透性强,适合移动办公

2.学习重点

核心:HTTPS加密(与网页加密一致),证书是加密的核心,必须正确生成和绑定

关键:客户端必须与防火墙算法匹配(国际版/国密版),否则无法连接

易错点:自签名证书需在CA中心生成,而非直接导入;客户端安装会被Windows Defender拦截,需手动放行

3.配置思路

配置基本上网功能。

配置 VPN 分配的地址池。

配置认证用户及认证服务器。

配置 SSL VPN 隧道

4.配置步骤

步骤1:生成自签名CA证书

作用:SSL VPN基于HTTPS协议,必须有证书才能实现加密握手,自签名证书零成本、零配置,适合内网测试/企业内部使用(无需第三方CA背书)

操作路径 1 :系统配置 -> CA中心 -> 本地CA -> 生成自签CA

配置图

操作路径 2 :系统配置 -> CA中心 -> 一般证书 -> 生成一般证书

配置图

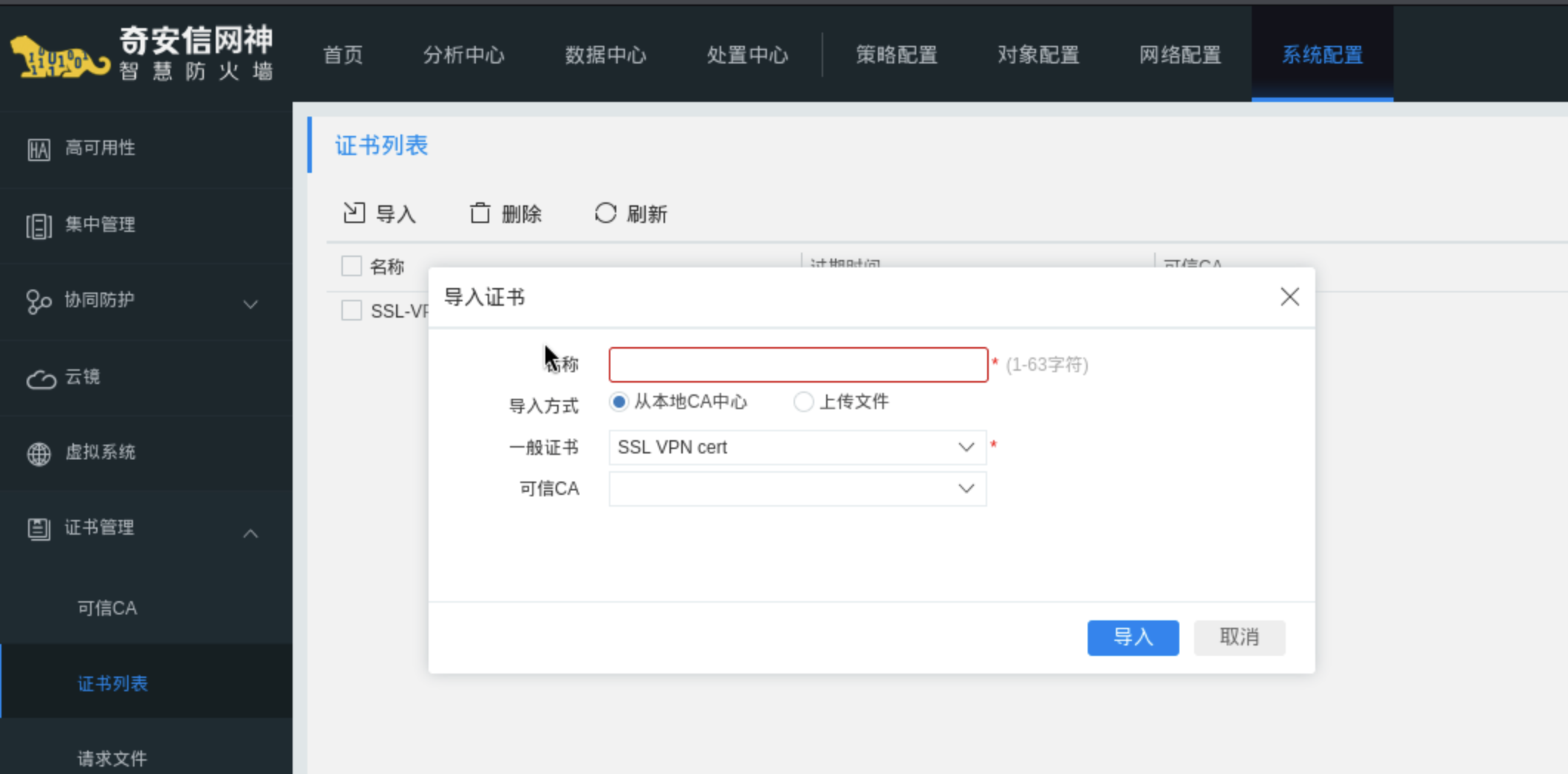

操作路径 3 :系统配置 -> 证书管理 -> 导入

配置图:名称可根据自身情况填写,一般证书选择操作路径2生成的

步骤2:新建 SSL VPN 地址池

作用:与L2TP地址池作用一致,为SSL VPN客户端分配虚拟IP,让客户端获得内网“身份”,访问内网资源。

操作路径:网络配置 -> VPN -> VPN 地址池 -> 添加

配置图

步骤3 :新建用户

操作路径:对象配置 -> 用户 -> 用户 -> 添加,配置认证用户

配置图

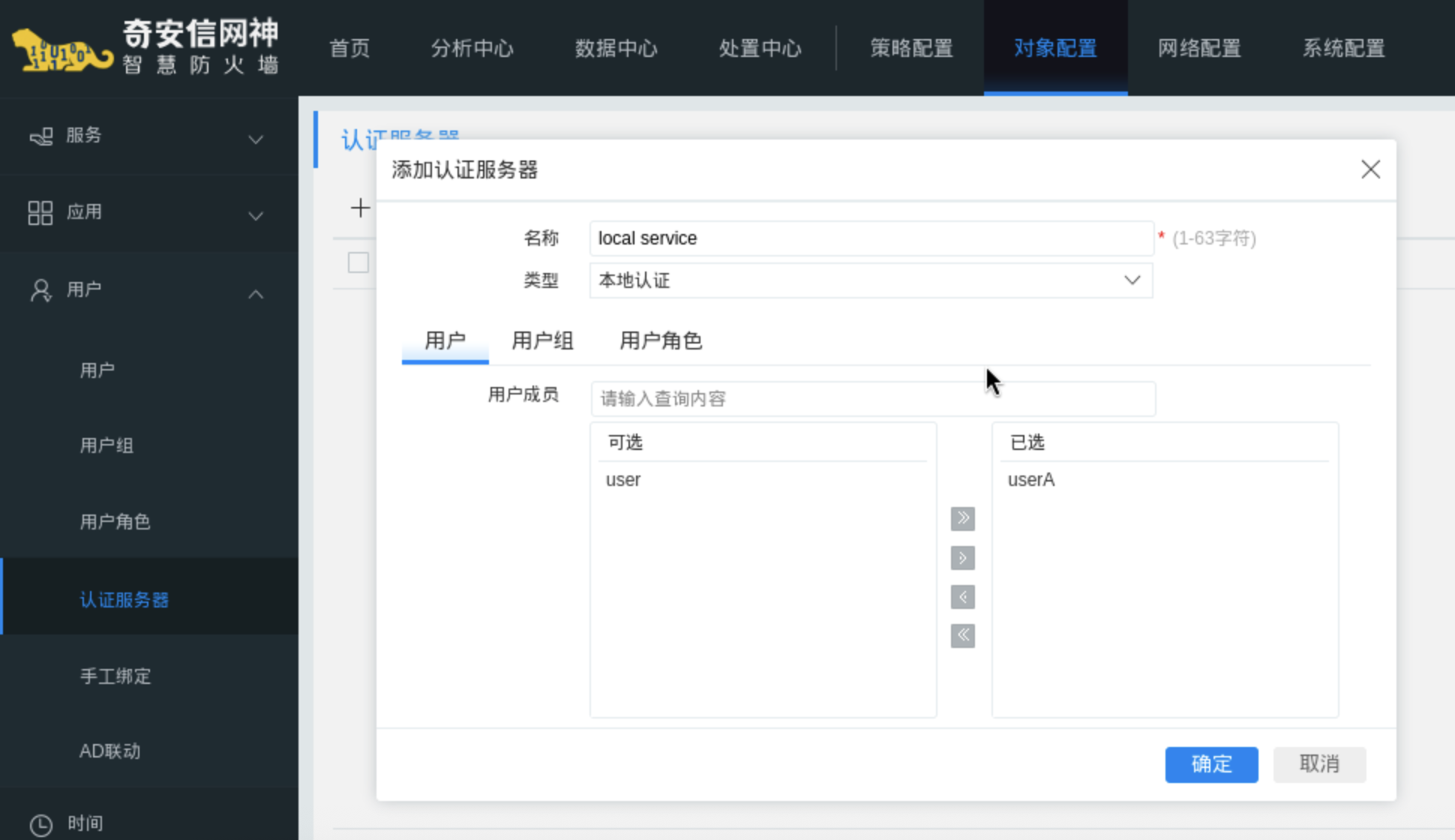

步骤4:将用户绑定到服务器

操作路径:对象配置 -> 用户 -> 认证服务器 -> 添加

配置图

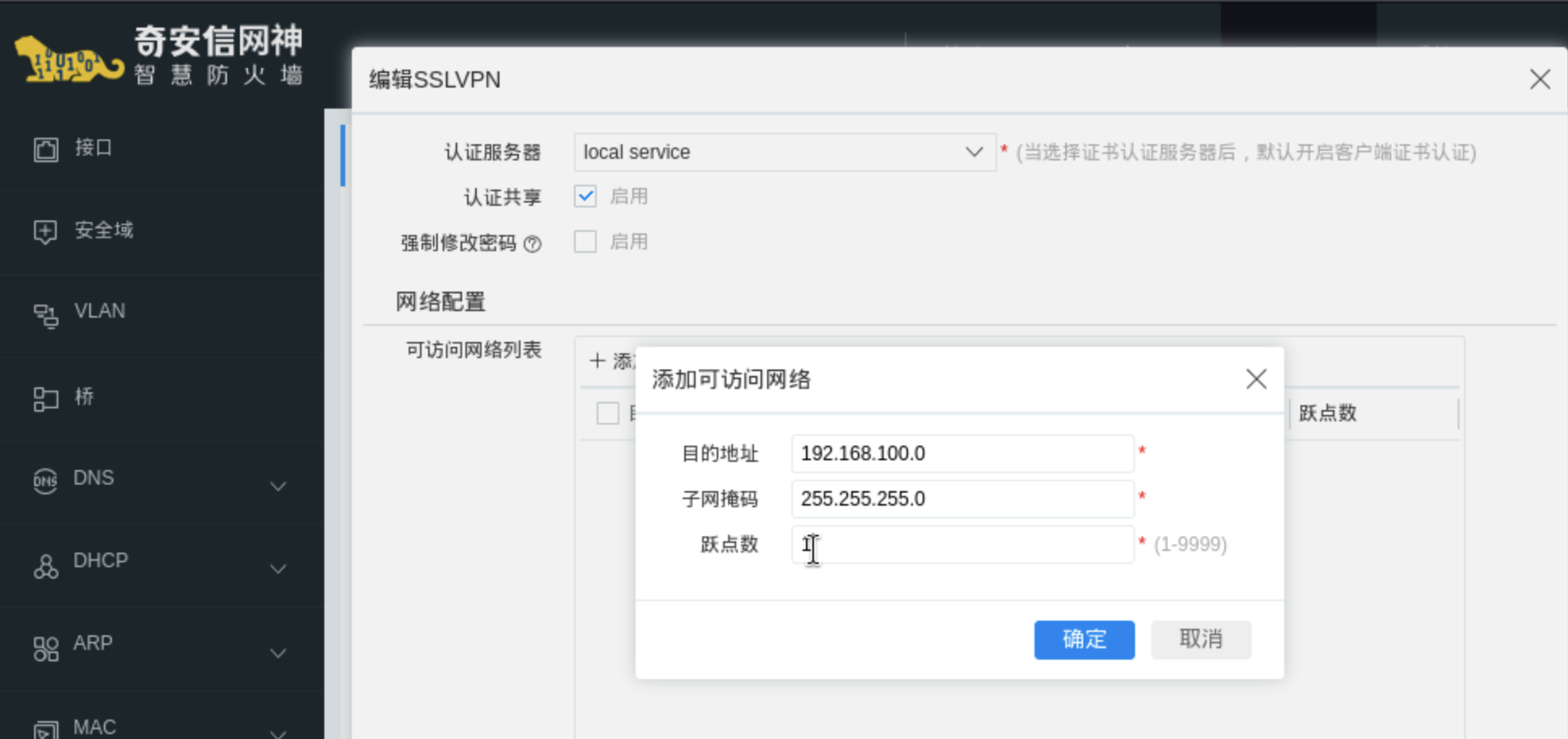

步骤5 :新建 SSL VPN 服务

作用:监听客户端的SSL VPN连接请求,验证用户身份、分配虚拟IP,建立HTTPS加密隧道,是SSL VPN的核心配置。

操作路径:网络配置 -> VPN -> SSL VPN -> 添加

配置图

步骤6:放行安全策略

作用:放行外网客户端访问防火墙SSL VPN服务的流量(HTTPS 64443端口),让客户端能下载安装包、建立连接。

操作路径:策略配置 -> 安全策略 -> 添加

配置图

步骤5:Win10客户端配置

作用:安装奇安信SSL VPN客户端,配置连接参数,与防火墙建立加密隧道,接入内网。

操作路径1:下载客户端:

打开Win10浏览器,输入地址:https://172.16.11.142:64443

浏览器会提示 证书不安全 ,点击 高级 -> 继续访问 (自签名证书正常现象,无安全风险)

进入奇安信SSL VPN登录页面,点击“下载 -> Windows客户端

,下载安装包

下载时会被Windows Defender拦截,点击下载栏 三个点 -> 保留 -> 仍要保留,确认发布者为奇安信

操作路径2:

右键下载的安装包 -> 以管理员身份运行

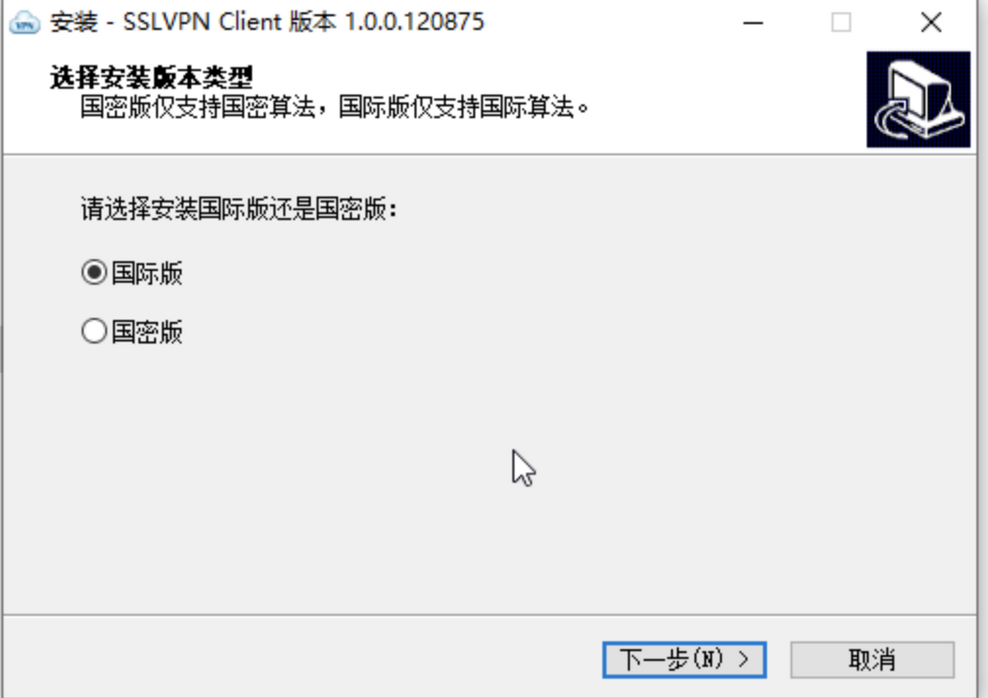

安装界面选择 国际版,与防火墙算法类型一致,否则无法连接

点击【下一步】-> 接受许可协议 -> 选择默认安装路径 -> 点击【安装】-> 【完成】

操作路径3:

打开桌面“奇安信SSL VPN”客户端

输入连接参数:地址就是你WAN段地址,端口64443

点击【连接】,在登录界面输入:用户名,密码

点击【登录】,客户端显示“已连接”,即成功接入内网

常见问题排错

L2TP连接失败,提示身份验证失败:检查预共享密钥是否一致,认证方式是否勾选pap,ms-chap,客户端是否勾选MS-CHAP v2

SSL VPN客户端安装被拦截:确认发布者为奇安信,手动放行,安装国际版,需与防火墙算法匹配

SSL VPN无法登录,提示 证书错误 :检查服务器证书是否绑定正确,浏览器是否忽略证书提示

能连接VPN,但ping不通内网:检查安全策略是否放行对应流量,地址池是否与内网网段不冲突

总结

L2TP over IPSec:Win10原生支持,不用装软件,配置稍多,适合固定终端、老旧系统

SSL VPN:需装轻量客户端,仅开放一个端口,穿透性强,适合移动办公、多终端接入

两种方案均可结合山石WAF,实现远程流量的Web攻击检测,保障远程接入安全

核心共性:都需要配置地址池、认证用户、安全策略,核心差异在于加密方式和客户端要求